美国服务器的网络安全纵深防御体系中,Web应用防火墙是现代应用架构不可或缺的核心屏障。与主要关注网络层和传输层的传统防火墙不同,WAF专为保护HTTP/HTTPS应用流量而设计,通过深入解析美国服务器应用层协议,能够识别和拦截SQL注入、跨站脚本、路径遍历、恶意机器人、API滥用等复杂且高度针对性的应用层攻击。对于托管于美国数据中心的在线业务而言,部署WAF不仅是满足PCI DSS等合规要求的强制性措施,更是美国服务器主动防御零日漏洞、缓解大规模自动化攻击、保护用户数据和业务逻辑的关键。本文将系统解析基于美国服务器的WAF部署模式、核心功能,并提供从开源方案部署到云WAF配置的完整操作指南。

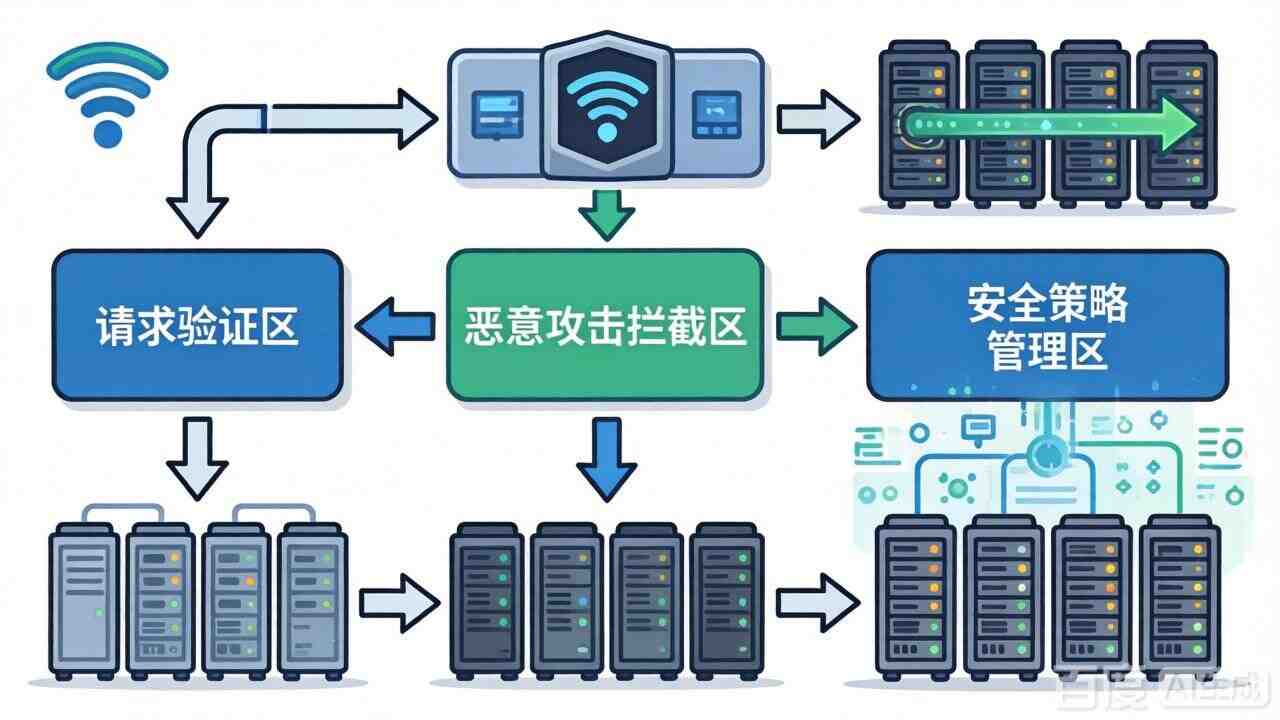

本地部署模式:WAF以物理设备、虚拟设备或软件形式,直接部署在美国服务器所在的数据中心网络入口。它可以是反向代理模式(所有流量必须经过WAF,WAF作为客户端),或透明桥接/旁路模式(流量镜像到WAF进行分析,WAF可主动拦截或仅告警)。此模式提供完全的控制权和数据主权,但需要美国服务器自行维护和更新规则。

云WAF模式:将域名DNS解析指向云WAF服务商(如Cloudflare, AWS WAF, Azure Application Gateway)的清洗中心,由其在云端完成流量过滤后再将“干净”流量转发至美国服务器。此模式易于部署、扩展性强,并能利用服务商的全局威胁情报,但意味着流量会经过第三方。

混合模式:在美国服务器敏感应用上使用本地WAF进行精细控制,同时利用云WAF应对大规模DDoS和应用层洪水攻击。

1)负向模型:定义恶意模式(如已知攻击特征),匹配则拦截。这是传统WAF的主要工作方式,依赖于美国服务器不断更新的特征库。

2)正向模型:定义合法行为,任何偏离此模型的请求都被视为可疑。例如,美国服务器为API定义严格的参数类型、长度、格式,适用于高度结构化的应用。

机器学习与行为分析:通过学习正常流量基线,识别美国服务器异常访问模式(如高频扫描、异常地理登录、暴力破解)。

虚拟补丁:在官方补丁发布前,通过WAF规则临时防护已知漏洞,为美国服务器上的应用打上“虚拟补丁”,赢得修复时间。

以下以在美国服务器上部署开源WAF ModSecurity 与 Nginx 集成,并配合Fail2ban实现动态封禁为例,详述操作流程。

确定WAF部署位置。对于单台或小规模集群,可采用Nginx集成ModSecurity作为反向代理。对于美国服务器大规模部署,可考虑独立部署ModSecurity作为API网关。

在Nginx上编译或动态加载ModSecurity模块,并部署美国服务器OWASP核心规则集。

启用基础防护规则,并根据美国服务器上运行的具体应用(如WordPress, Django, Laravel)进行规则排除,避免误报。

配置美国服务器结构化日志,将WAF事件接入SIEM系统。配置Fail2ban,对恶意IP进行动态封禁。

针对新曝光的漏洞,快速编写和部署定制规则,实现美国服务器虚拟补丁。

在美国服务器上操作,以Ubuntu 22.04为例

sudo apt update sudo apt install -y git build-essential autoconf automake libtool pkg-config libcurl4-openssl-dev liblua5.3-dev libfuzzy-dev ssdeep libyajl-dev libxml2-dev libpcre3-dev libgeoip-dev libmaxminddb-dev

cd /usr/src sudo git clone --depth 1 -b v3/master --single-branch https://github.com/owasp-modsecurity/ModSecurity cd ModSecurity sudo git submodule init sudo git submodule update sudo ./build.sh sudo ./configure sudo make sudo make install

cd /usr/src

sudo git clone --depth 1 https://github.com/owasp-modsecurity/ModSecurity-nginx.git

# 获取与当前Nginx版本匹配的源码

sudo apt install -y nginx

NGINX_VERSION=$(nginx -v 2>&1 | awk -F'/' '{print $2}')

wget https://nginx.org/download/nginx-${NGINX_VERSION}.tar.gz

tar -xvzf nginx-${NGINX_VERSION}.tar.gz

cd nginx-${NGINX_VERSION}

# 查看现有Nginx编译参数

nginx -V

# 基于现有参数重新编译,添加modsecurity模块

sudo ./configure $(nginx -V 2>&1 | grep "configure arguments:" | cut -d: -f2-) --add-module=/usr/src/ModSecurity-nginx

sudo make

# 备份旧nginx,替换为新编译的

sudo cp /usr/sbin/nginx /usr/sbin/nginx.backup

sudo cp objs/nginx /usr/sbin/nginx

sudo nginx -t && sudo systemctl restart nginx

cd /etc/nginx sudo git clone https://github.com/coreruleset/coreruleset.git cd coreruleset # 使用推荐的配置 sudo cp crs-setup.conf.example crs-setup.conf sudo cp rules/REQUEST-900-EXCLUSION-RULES.conf.example rules/REQUEST-900-EXCLUSION-RULES.conf sudo cp rules/RESPONSE-999-EXCLUSION-RULES-AFTER-CRS.conf.example rules/RESPONSE-999-EXCLUSION-RULES-AFTER-CRS.conf

2)创建主配置文件 /etc/nginx/modsec/main.conf

sudo nano /etc/nginx/modsec/main.conf # 内容: Include /etc/nginx/modsec/modsecurity.conf Include /etc/nginx/coreruleset/crs-setup.conf Include /etc/nginx/coreruleset/rules/*.conf

sudo nano /etc/nginx/modsec/modsecurity.conf # 内容: SecRuleEngine On SecAuditEngine RelevantOnly SecAuditLog /var/log/nginx/modsec_audit.log SecAuditLogType Serial SecAuditLogParts ABCEFHJKZ SecAuditLogStorageDir /var/log/nginx/modsec/ SecDebugLog /var/log/nginx/modsec_debug.log SecDebugLogLevel 0 SecRule REQUEST_HEADERS:User-Agent "@pm Amazon CloudFront" phase:1,id:'100',pass,nolog,ctl:ruleEngine=Off SecRule REQUEST_HEADERS:User-Agent "@pm Elastic Transcoder" phase:1,id:'101',pass,nolog,ctl:ruleEngine=Off # 创建日志目录 sudo mkdir -p /var/log/nginx/modsec/ sudo chown -R www-data:www-data /var/log/nginx/modsec/

# 编辑Nginx站点配置文件

sudo nano /etc/nginx/sites-available/your-site

# 在server块内添加:

server {

listen 80;

server_name yourdomain.com;

modsecurity on;

modsecurity_rules_file /etc/nginx/modsec/main.conf;

location / {

# 原有代理或root配置...

proxy_pass http://backend;

# 记录审计日志

modsecurity_transaction_id "default-$request_id";

}

# 可选:为特定路径(如管理后台)设置更严格的规则

location /wp-admin {

modsecurity on;

modsecurity_rules_file /etc/nginx/modsec/strict.conf;

# ... 其他配置

}

}

# 测试并重载Nginx

sudo nginx -t

sudo systemctl reload nginx

sudo tail -f /var/log/nginx/modsec_audit.log | jq . # 使用jq格式化JSON日志查看。记录误报规则的ID。

sudo nano /etc/nginx/coreruleset/rules/REQUEST-900-EXCLUSION-RULES.conf # 示例:排除对 /api/ 路径的规则942100 (SQL注入误报) SecRule REQUEST_URI "@beginsWith /api/" \ "id:1000,\ phase:1,\ pass,\ nolog,\ ctl:ruleRemoveById=942100"

SecRule REQUEST_FILENAME "@endsWith /wp-admin/admin-ajax.php" \ "id:1001,\ phase:1,\ pass,\ nolog,\ ctl:ruleRemoveById=942100,942260,942360"

# 修改crs-setup.conf,调整异常分数阈值 sudo nano /etc/nginx/coreruleset/crs-setup.conf # 查找并修改: # 设置异常分数(默认:严重=5,错误=4) SecAction \ "id:900110,\ phase:1,\ nolog,\ pass,\ t:none,\ setvar:tx.inbound_anomaly_score_threshold=5,\ setvar:tx.outbound_anomaly_score_threshold=4"

sudo apt install fail2ban -y

sudo nano /etc/fail2ban/filter.d/modsecurity.conf # 内容: [Definition] failregex = ^[^"]*\"[^\"]*\" \d+ \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" \"[^\"]*\" .*\"(?:950017|950901|950907|959100|959011|981243|981244|981245|981246)\" ignoreregex =

sudo nano /etc/fail2ban/jail.d/modsecurity.conf # 内容: [modsecurity] enabled = true port = http,https filter = modsecurity logpath = /var/log/nginx/modsec_audit.log maxretry = 5 findtime = 600 bantime = 3600 action = iptables-multiport[name=modsecurity, port="http,https", protocol=tcp]

sudo systemctl restart fail2ban # 查看状态 sudo fail2ban-client status modsecurity

# 假设一个新漏洞CVE-2024-12345影响某个PHP应用,允许通过`evil_param`参数执行代码。 # 在ModSecurity中快速创建虚拟补丁规则 sudo nano /etc/nginx/modsec/virtual_patches.conf # 内容: # 虚拟补丁:防护CVE-2024-12345 SecRule ARGS_GET:evil_param|ARGS_POST:evil_param|ARGS:evil_param \ "@rx (?:system|exec|passthru|shell_exec|`|eval)\s*\(|[<>?*&|;]" \ "id:1000001,\ phase:2,\ deny,\ status:403,\ msg:'Virtual Patch for CVE-2024-12345: RCE Attempt Detected',\ tag:'virtual-patch',\ tag:'cve-2024-12345',\ severity:'CRITICAL'" # 在主配置中包含此文件 echo "Include /etc/nginx/modsec/virtual_patches.conf" | sudo tee -a /etc/nginx/modsec/main.conf sudo nginx -t && sudo systemctl reload nginx

# 获取Zone ID和API Token ZONE_ID="your_zone_id" API_TOKEN="your_api_token"

curl -X POST "https://api.cloudflare.com/client/v4/zones/$ZONE_ID/firewall/rules" \

-H "Authorization: Bearer $API_TOKEN" \

-H "Content-Type: application/json" \

--data '{

"action": "block",

"priority": 1,

"paused": false,

"description": "Block known bad bots",

"filter": {

"expression": "(http.user_agent contains \"sqlmap\" or http.user_agent contains \"nmap\" or http.user_agent contains \"hydra\" or http.user_agent contains \"nikto\")"

}

}'

curl -X PATCH "https://api.cloudflare.com/client/v4/zones/$ZONE_ID/settings/security_level" \

-H "Authorization: Bearer $API_TOKEN" \

-H "Content-Type: application/json" \

--data '{"value":"under_attack"}'

curl -X POST "https://api.cloudflare.com/client/v4/zones/$ZONE_ID/rate_limits" \

-H "Authorization: Bearer $API_TOKEN" \

-H "Content-Type: application/json" \

--data '{

"description": "Limit login attempts",

"match": {

"request": {

"methods": ["POST"],

"schemes": ["HTTP", "HTTPS"],

"url_pattern": "*/wp-login.php"

}

},

"threshold": 5,

"period": 60,

"action": {

"mode": "simulate",

"timeout": 60,

"response": {

"content_type": "text/plain",

"body": "You have been rate limited."

}

}

}'

为美国服务器部署WAF,是为应用层构建一道动态、智能、可编程的语义化安全边界。成功的WAF策略超越了简单的“开启防护”,它要求深入理解应用行为、持续进行规则调优以平衡安全与可用性、并建立从日志分析到自动响应的闭环。无论美国服务器是选择开源的ModSecurity实现完全自主可控,还是利用Cloudflare等云WAF服务获取即时威胁情报和简易管理,核心都在于将WAF整合到完整的DevSecOps流程中。通过上述配置命令和最佳实践,可以为托管于美国服务器的Web应用建立强大的主动防御能力,有效缓解OWASP Top 10等常见威胁,并为应对未知的零日攻击提供了宝贵的缓冲时间。

现在梦飞科技合作的美国VM机房的美国服务器所有配置都免费赠送防御值 ,可以有效防护网站的安全,以下是部分配置介绍:

| CPU | 内存 | 硬盘 | 带宽 | IP | 价格 | 防御 |

| E3-1270v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 350/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v1 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 799/月 | 免费赠送1800Gbps DDoS防御 |

| Dual E5-2690v2 | 32GB | 500GB SSD | 1G无限流量 | 1个IP | 999/月 | 免费赠送1800Gbps DDoS防御 |

| Dual Intel Gold 6152 | 128GB | 960GB NVME | 1G无限流量 | 1个IP | 1299/月 | 免费赠送1800Gbps DDoS防御 |

梦飞科技已与全球多个国家的顶级数据中心达成战略合作关系,为互联网外贸行业、金融行业、IOT行业、游戏行业、直播行业、电商行业等企业客户等提供一站式安全解决方案。持续关注梦飞科技官网,获取更多IDC资讯!